Доступ к MikroTik из интернета: настройка удаленного управления

В настоящее время виртуальной средой, где все устройства взаимодействуют между собой, стал Интернет. Благодаря Интернету у нас есть возможность оставаться связанными с миром, вне зависимости от того, где мы находимся и какие устройства используем. Однако, чтобы иметь полный контроль над нашими сетевыми устройствами, необходимо обеспечить удаленное управление.

Удаленное управление — это мощный инструмент, который позволяет нам из любого места иметь полный контроль над нашими сетевыми устройствами и быть уверенными в их безопасности. Такая возможность как раз и предоставляется с помощью MikroTik — гибкого и надежного решения для организации удаленного управления сетью.

Настройка удаленного управления с помощью MikroTik позволяет нам получить доступ к нашим сетевым устройствам через Интернет, что является не только удобным, но и безопасным решением. Мы можем контролировать наши сетевые устройства, обновлять и изменять их конфигурации, а также мониторить их работу в реальном времени. Это дает нам свободу и уверенность в функционировании нашей сети, особенно в случае, когда физический доступ к устройствам невозможен или ограничен.

Подключение к MikroTik из интернета: настройка и безопасность

Сетевые устройства MikroTik предлагают широкий спектр возможностей для удаленного подключения и управления, что позволяет администраторам эффективно контролировать свои сети. Однако, при настройке доступа к MikroTik из интернета необходимо уделить особое внимание безопасности, чтобы предотвратить несанкционированный доступ и сохранить конфиденциальность данных.

Этот раздел рассматривает основные аспекты настройки удаленного подключения к MikroTik из интернета с акцентом на обеспечение безопасности. В нем описаны рекомендации и лучшие практики, которые помогут установить надежное соединение и предотвратить возможные угрозы.

Защита доступа: Первым шагом в настройке безопасного подключения к MikroTik из интернета является установка сильного пароля. Необходимо использовать комбинацию цифр, букв и специальных символов, а также регулярно обновлять пароль, чтобы предотвратить его взлом.

Аутентификация: Для повышения безопасности рекомендуется использовать базовую аутентификацию или более современные протоколы, такие как SSL или IPsec. Это поможет защитить передаваемые данные от несанкционированного доступа и перехвата.

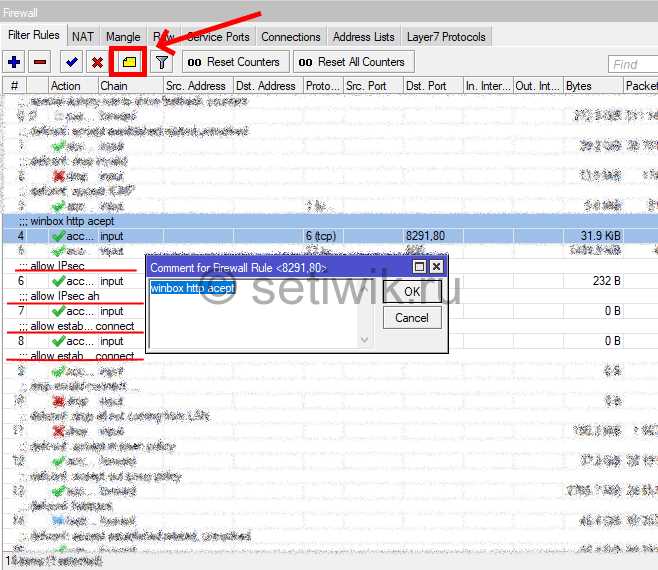

Фильтрация трафика: Важным аспектом настройки безопасности является фильтрация трафика, чтобы блокировать нежелательные подключения и защитить сеть от вредоносных атак. Настраивайте правила фаервола и ограничивайте доступ только к необходимым сервисам.

Обновление ПО: Регулярное обновление программного обеспечения MikroTik является критическим для обеспечения безопасности. Установка последних версий позволяет исправить известные уязвимости и улучшить стабильность работы устройства.

Мониторинг: Важно следить за активностью и анализировать журналы событий MikroTik. Это поможет обнаружить подозрительную активность и принять соответствующие меры для обеспечения безопасности сети.

Важно соблюдать эти принципы безопасности при настройке удаленного подключения к MikroTik из интернета, чтобы минимизировать риски, связанные с потенциальными уязвимостями и атаками на сетевое устройство.

Доступ к MikroTik: техническая реализация

Одним из методов реализации доступа к MikroTik является использование протокола SSH. Этот протокол обеспечивает безопасное удаленное подключение к устройству, что особенно важно в контексте работы с чувствительной конфиденциальной информацией. Для использования SSH необходимо правильно настроить соединение, установить пароль, и в дальнейшем управление устройством будет осуществляться с использованием командной строки.

Для удобства использования MikroTik можно также настроить протокол Telnet для удаленного доступа. При этом, важно понимать, что Telnet является менее безопасным, поскольку данные передаются в открытом виде. Тем не менее, его использование удобно для проверки и отладки определенных функций и устранения неполадок безопасным образом.

Дополнительным способом доступа к MikroTik является использование протокола Winbox. Этот протокол предоставляет графический интерфейс для удаленного управления устройством. Для его использования необходимо установить специальное программное обеспечение на компьютер и настроить соединение с устройством.

Кроме того, необходимо учесть и другие аспекты технической реализации доступа к MikroTik, такие как настройка сетевого оборудования, сетевой адресации, маршрутизации и т.д. От всех этих факторов зависит успешная эксплуатация устройства и эффективное удаленное управление им из интернета.

Защита удаленного управления: рекомендации по безопасности

Установите сложные и уникальные пароли

Для обеспечения безопасности удаленного управления, важно использовать сложные и уникальные пароли. Используйте комбинацию строчных и заглавных символов, цифр и специальных символов. Избегайте использования персональных данных, таких как дни рождения или имена, в качестве паролей.

Активируйте двухфакторную аутентификацию

Двухфакторная аутентификация предоставляет дополнительный уровень безопасности при удаленном управлении. Включите эту функцию в настройках своего устройства, чтобы требовать от пользователя ввода не только пароля, но и дополнительного проверочного кода, который может быть получен через приложение или SMS.

Поддерживайте и обновляйте программное обеспечение

Регулярное обновление программного обеспечения вашего устройства помогает предотвратить известные уязвимости и улучшить безопасность удаленного управления. Поддерживайте устройство на последней версии прошивки и в случае наличия обновлений, установите их как можно скорее.

Ограничьте доступ к удаленному управлению

Одной из эффективных мер по обеспечению безопасности удаленного управления является ограничение доступа к нему. Позвольте доступ только авторизованным пользователям или ограничьте доступ к определенным IP-адресам, чтобы предотвратить несанкционированный доступ к вашему устройству.

Мониторинг активности и регистрация событий

Регулярный мониторинг активности удаленного управления и регистрация событий позволяет оперативно отлавливать подозрительную активность и принимать меры по ее предотвращению. Устройте свою систему мониторинга и журналирования, чтобы иметь полное представление о том, что происходит в вашей сети.

Обучение пользователей

Важно обучать пользователей основам безопасности при удаленном управлении. Объясните им важность сложных паролей, двухфакторной аутентификации и регулярного обновления программного обеспечения. Также обратите их внимание на подозрительную активность и на то, как сообщать о ней для принятия соответствующих мер безопасности.

Следуя этим рекомендациям, вы сможете обеспечить максимальную безопасность при удаленном управлении вашим MikroTik-устройством.

Похожие записи: